Në vazhdën e sulmit më të madh ransomware në histori që ka infektuar tashmë mbi 114,000 sisteme të Windows ne 24 orët e fundit, Microsoft mori vetëm një hap të pazakontë për të mbrojtur klientët e saj me kompjuterë të vjetër.

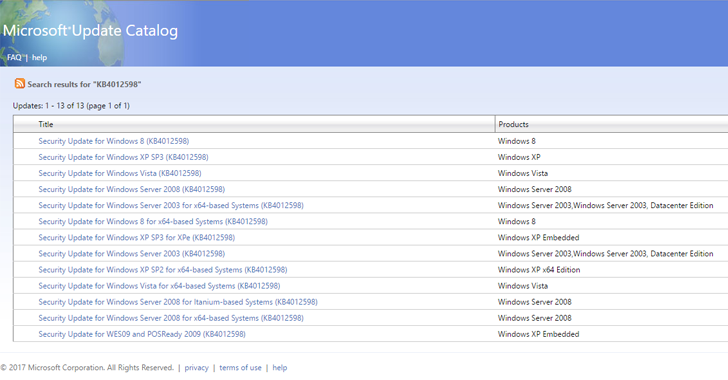

Microsoft sapo ka lëshuar një përditësim emergjence të sigurisë për të gjithë versionin e tij të pambështetur të Windows, duke përfshirë Windows XP, Vista, Windows 8, Server 2003 dhe 2008 Editions.

Pra, nëse organizata juaj, për ndonjë arsye, vazhdon të operoje me Windows XP ose Vista, ju këshilloheni të shkarkoni dhe aplikoni PATCH TANI!

WannaCrypt, ose gjithashtu i njohur si WannaCry, është një ransomware I ri që bëri kërdine në të gjithë botën natën e kaluar, i cili përhapet si një krimb duke shfrytëzuar një vulnerabilitet të Windows SMB (MS17-010) që është perditesuar më parë nga Microsoft në mars.

windows-wannacry-SMB-patch-update

Numri i madh i infeksioneve të suksesshme të ransomware WannaCry me një ritëm të habitshem nxjerr ne konkluzion se ose një numër i konsiderueshëm i përdoruesve ende nuk kanë instaluar patch now, lëshuar në mars (MS17-010) ose ata janë ende duke ekzekutuar një version të pambështetur të Windows për të cilën Microsoft Nuk leshon më asnjë përditësim të sigurisë.

Për më tepër, nëse jeni duke përdorur Windows 10, ju jeni në anën e sigurt.

“Kodi shfrytëzues i përdorur nga WannaCrypt ishte projektuar për të punuar vetëm kundër sistemeve Windows 7 dhe Windows Server 2008 (ose sistemeve të mëparshme OS) të paplanifikuar, kështu që Windows 10 PC nuk ndikohet nga ky sulm”, thotë Microsoft.

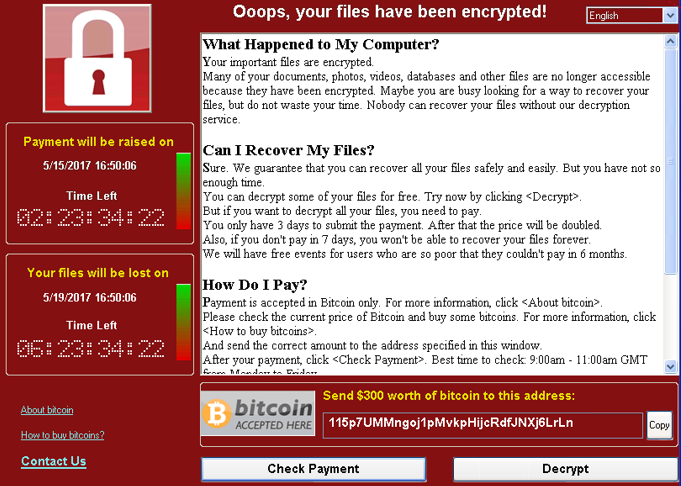

Sapo të infektohet, WannaCry bllokon skedarët në kompjuterë dhe kërkon që viktimat të paguajnë 300 $ në Bitcoins për të rimarrë kontrollin e sistemeve të tyre, së bashku me një kërcënim për të dyfishuar çmimin në 600 $.

Por nuk ka asnjë garanci për të marrë dosjet tuaja edhe pas pagimit të shpërblesës.

Si perhapet WannaCry?

Një infeksion i tillë ransomware në mënyrë tipike shfrytëzon inxhinierinë sociale ose email spam si një vektor primar sulmi, duke mashtruar përdoruesit në shkarkimin dhe ekzekutimin e një bashkëngjitjeje me qëllim të keq.

WannaCry gjithashtu po përdor një mashtrim të tillë shoqëror, pasi hulumtuesit FoxIT zbuluan një variant të ransomware që fillimisht shpërndahet përmes një email-i që përmban një lidhje ose një skedë PDF me ngarkesë, e cila nëse klikohet, instalon WannaCry në sistemin e synuar.

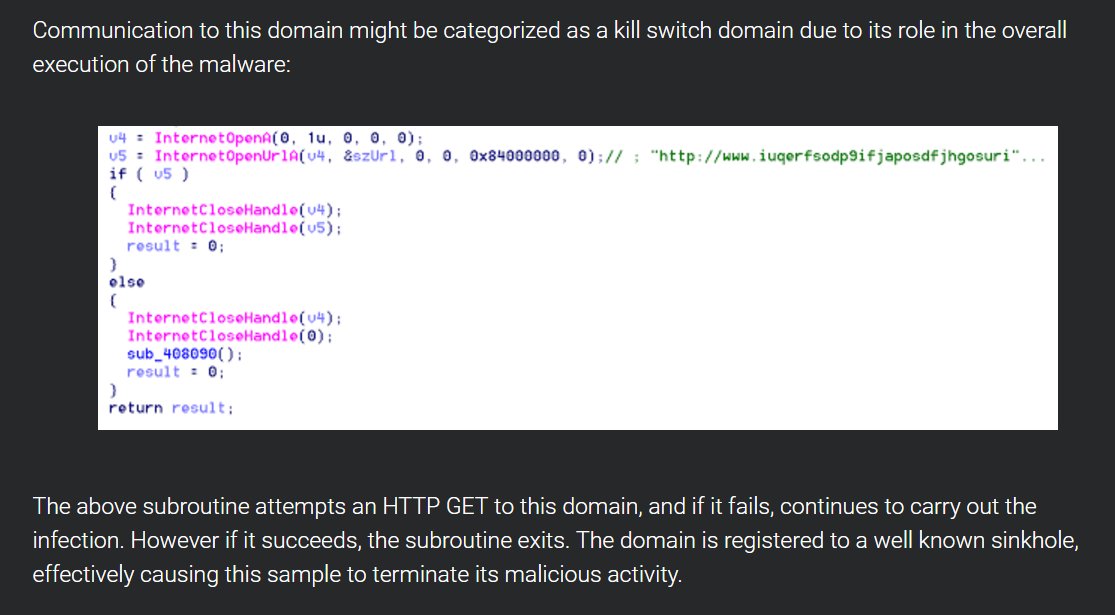

Pasi të ekzekutohet, vetë-përhapja e ransomware WannaCry nuk infekton menjëherë kompjuterat e synuar, pasi inxhinierët e kundërt të malware zbuluan se pikëmbështetësi së pari përpiqet të lidhë domenin e mëposhtëm, i cili fillimisht ishte i paregjistruar:

hxxp: [.] // www com iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea [.]

Nëse lidhja në domenin e paregjistruar të lartpërmendur dështon (e cila është e dukshme), pika e përparme vazhdon të infektojë sistemin me ransomware që do të fillonte skriptimin e skedarëve.

Por nëse lidhja është e suksesshme, virusi nuk infekton sistemin me modulin Ransomware WannaCry.

Një studiues i sigurisë, tweeting si MalwareTech, bëri të njëjtën gjë dhe regjistroi domenin e përmendur më lart, duke shkaktuar aksidentalisht një “vrasës” që mund të parandalojë përhapjen e ransomware WannaCry, të paktën tani për tani.

Malware Tech regjistroi këtë domein duke shpenzuar vetëm £ 10, gjë që e bën logjikën e lidhjes të suksesshme.

“Me fjalë të tjera, bllokimi i domenit me firewall ose në ISP ose në nivel të rrjetit të ndërmarrjes do të bëjë që ransomware të vazhdojë përhapjen dhe kodimin e skedarëve”, paralajmëroi Microsoft.

Nëse është i infektuar, malware skanon tërë rrjetin e brendshëm dhe përhapet si një krimb në të gjithë kompjuterët e Windows të pambështetur me ndihmën e cenueshmërisë SMB.

Dobësia e SMB është identifikuar si EternalBlue, një koleksion mjetesh hacker që thuhet se u krijua nga NSA dhe më pas u hodhën nga një grup hakerësh që e quajti veten “The Shadow Brokers” më shumë se një muaj më parë.

Deri tani, mbi 114,000 infeksione të zbuluara në 99 vende

Mbrohuni kundër kërcënimit

Sulmi WannaCry Ransomware është bërë infeksioni më i madh i ransomware në histori brenda vetëm disa orësh.

Gjithsej 16 organizata të U.K. janë prekur nga sulmet në vazhdim, duke përfshirë Shërbimin Kombëtar të Shëndetit (NHS), i cili u detyrua të refuzojë pacientët, të anulojë operacionet dhe të rishikojë emërimet për shkak të infeksionit malware.

WannaCry gjithashtu synonte gjigantin spanjoll të telekomit Telefónica që infektonte nga disa prej kompjuterave të tij në një rrjet të brendshëm, por nuk ndikoi në klientë apo shërbime.

Viktima të tjera të sulmit përfshijnë Portugal Telecom dhe MegaFon të Rusisë.

Kompania FedEx ishte gjithashtu viktimë.

Përdoruesit nga Japonia, Turqia dhe Filipinet u prekën gjithashtu.

7 hapa të thjeshtë për të mbrojtur veten

Aktualisht, nuk ka asnjë mjet për decryption WannaCry ose ndonjë zgjidhje tjetër në dispozicion, kështu që përdoruesit këshillohen fuqimisht të ndjekin masat parandaluese për të mbrojtur veten.

Mbani sistemin tuaj të përditësuar: Para së gjithash, nëse jeni duke përdorur versionet e paperditesuara, por versionet më të vjetra të sistemit operativ Windows, mbani sistemin tuaj të përditësuar ose thjesht përditësoni sistemin tuaj në Windows 10.

Përdorimi i sistemit operativ Windows i paperditesuar?

Nëse përdorni versione të pambështetura të Windows, duke përfshirë Windows XP, Vista, Server 2003 ose 2008, aplikoni patchin e emergjencës të lëshuar nga Microsoft

Nese perdorni Windows 7 klikoni te linku me poshte dhe downloadoni updatin e fundit dhe instaloheni.

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012212